Kali Linux > Information Gathering > OS Fingerprinting

dnmap-client

Cliente para dnmapdnmap es un framework para distribuir las exploraciones de nmap entre varios clientes. Se lee un archivo ya creado con los comandos de Nmap y envia los comandos a cada cliente conectado a la misma. El framework utiliza una arquitectura cliente / servidor. El servidor sabe qué hacer y los clientes lo hacen. Toda la lógica y la estadística se gestionan en el servidor. La salida de Nmap se almacena en el servidor y el cliente. Por lo general, esto se usa si tienes que escanear un gran grupo de hosts y tiene varias conexiones de Internet diferentes (o amigos que quieren ayudarle).

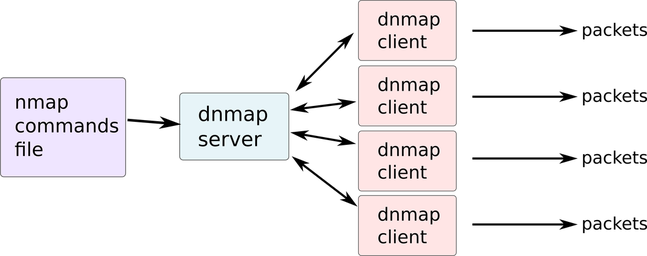

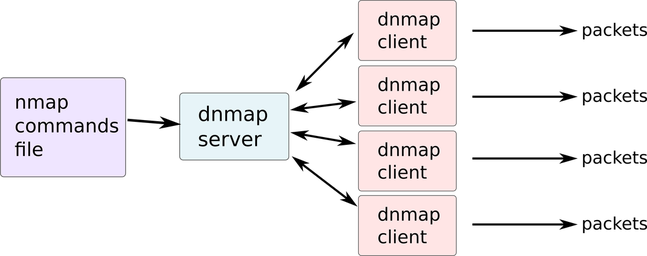

Topología

dnmap utilizar una clásica arquitectura cliente / servidor. El servidor lee los comandos desde un archivo externo y los envían a los clientes.

Uso básico

1. Ponga un poco de comandos de Nmap en un archivo como comandos.txt

2. Inicie el dnmap_server

. / Dnmap_server-f comandos.txt

3. Inicie cualquier número de clientes

. / Dnmap_client-s-<server-ip> un <alias>

El servidor empezará a dar órdenes nmap a los clientes y los resultados se almacenan en ambos lados.

Características del framework

• Los clientes pueden ejecutarse en cualquier ordenador en Internet. No tiene que estar en un grupo local o nada.

• Se utiliza el protocolo TLS para el cifrado.

dnmap características del cliente

• Si el servidor se baja, se mantiene la conexión a ella hasta que se levanta de nuevo.

• Pele caracteres extraños en el comando enviado por el servidor. Trata de evitar vulns comando de inyección.

• Sólo se ejecuta el comando nmap. Elimina el comando enviado por el servidor y lo cambia por el conocido y de confianza nmap binario en el sistema.

• Puede seleccionar un alias para el usuario.

• Puede cambiar el puerto que se conecta el cliente.

• Si el comando enviado por el servidor no tiene una opción-oA, el cliente puede añadir a la orden de todos modos, por lo que siempre tendrá una copia local de la salida.

Seguridad

Este marco no se pretende que sea segura o para ser utilizado por personas que no sean de confianza. A medida que el cliente va a ejecutar cualquier comando nmap que envía, el cliente está confiando en ti. Este fue creado para que sus amigos le pueden ayudar en la búsqueda, o utilizar todos los equipos al mismo tiempo.

El cliente no tiene que ser ejecutado como root, pero tenga en cuenta que la mayoría de los tipos de análisis nmap necesita el cliente para que se ejecute como root. Si algunos de sus clientes no es root, usted todavía puede enviar TCP connect tipo de exploraciones, por ejemplo. Pero esto debe ser hecho por usted en el archivo nmap comandos.

Ejemplos

Nmap es una gran herramienta y puede manejar grandes exploraciones bastante bien. No es aconsejable enviar un solo puerto y un host a cada uno de sus clientes. Usted quiere enviar al menos un host con una gran cantidad de puertos a cada cliente. O una red diferente para cada cliente. Si se dividen los comandos demasiado la exploración distribuida será más lento que un equipo único.

nmap-sS-p22 192.168.1.0/24-v-n-oA 192.168.1.0

nmap-sS-p22 192.168.2.0/24-v-n-oA 192.168.3.0

nmap-sS-p22 192.168.3.0/24-v-n-oA 192.168.4.0

nmap-sP 192.168.3.0/24-p22-v-n-oA 192.168.4.0

nmap-sS - TOP-100 puertos 192.168.3.3-v-n-oA 192.168.3.3.top100

nmap-sS - TOP-100 puertos 192.168.3.4-v-n-oA 192.168.3.4.top100

nmap-sS - TOP-100 puertos 192.168.3.5-v-n-oA 192.168.3.5.top100

dnmap es un framework para distribuir las exploraciones de nmap entre varios clientes. Se lee un archivo ya creado con los comandos de Nmap y envia los comandos a cada cliente conectado a la misma. El framework utiliza una arquitectura cliente / servidor. El servidor sabe qué hacer y los clientes lo hacen. Toda la lógica y la estadística se gestionan en el servidor. La salida de Nmap se almacena en el servidor y el cliente. Por lo general, esto se usa si tienes que escanear un gran grupo de hosts y tiene varias conexiones de Internet diferentes (o amigos que quieren ayudarle).

dnmap-server para Kali Linux

Topologíadnmap utilizar una clásica arquitectura cliente / servidor. El servidor lee los comandos desde un archivo externo y los envían a los clientes.

Uso básico

1. Ponga un poco de comandos de Nmap en un archivo como comandos.txt

2. Inicie el dnmap_server

. / Dnmap_server-f comandos.txt

3. Inicie cualquier número de clientes

. / Dnmap_client-s-<server-ip> un <alias>

El servidor empezará a dar órdenes nmap a los clientes y los resultados se almacenan en ambos lados.

Características del framework

• Los clientes pueden ejecutarse en cualquier ordenador en Internet. No tiene que estar en un grupo local o nada.

• Se utiliza el protocolo TLS para el cifrado.

dnmap características del servidor

• Si el servidor se pone manos, los clientes siguen intentando conectarse hasta que el servidor se pone de nuevo en línea.

• Si el servidor se pone manos, cuando lo pones de nuevo va a enviar comandos a partir de la última orden dada antes de la parada. No es necesario recordar dónde estaba.

• Usted puede agregar nuevos comandos en el archivo original sin tener que detener el servidor. El servidor va a leer automáticamente.

• Si algún cliente se cae, el servidor recuerde que el comando se ejecuta y se vuelva a programar para más tarde.

• Se almacenará todos los detalles de las operaciones en un archivo de registro.

• Se muestra estadísticas en tiempo real sobre el funcionamiento de cada cliente, incluyendo:

• Número de comandos ejecutados

• La última vez visto

• Uptime

• Versión del cliente

• Si el cliente se está ejecutando como root o no.

• Se calcula la cantidad de comandos ejecutados por minuto

• El promedio histórico de la cuantía de los comandos ejecutados por minuto

• El estado del cliente (en línea, fuera de línea, ejecutar o almacenamiento)

• Usted puede elegir qué puerto usar. El valor predeterminado es 46001

• Sólo los clientes en línea se muestran en las estadísticas de funcionamiento.

Seguridad

Este framework no se pretende que sea segura o para ser utilizado por personas que no sean de confianza. A medida que el cliente va a ejecutar cualquier comando nmap que envía, el cliente está confiando en ti. Este fue creado para que sus amigos le pueden ayudar en la búsqueda, o utilizar todos los equipos al mismo tiempo.

El cliente no tiene que ser ejecutado como root, pero tenga en cuenta que la mayoría de los tipos de análisis nmap necesita el cliente para que se ejecute como root. Si algunos de sus clientes no es root, usted todavía puede enviar TCP connect tipo de exploraciones, por ejemplo. Pero esto debe ser hecho por usted en el archivo nmap comandos.

Ejemplos

= | MET: 5:43:32.837276 | Cantidad de clientes en línea: 2 | =

Clientes conectados

-----------------

Alias # Comandos Time Visto Última Vez (tiempo atrás) Versión UpTime euid RunCmdXMin AvrCmdXMin Estado

test1 765 11 de marzo 21:35:02 (0'12 ") 4h 6m 0,3 0 5,2 4,6 Ejecución

test2 698 11 de marzo 21:34:59 (0'14 ") 5h43m 0,3 0 2,0 3,2 Ejecución

nmap

Usando la herramienta para la detección del sistema operativoObtener sistema operativo

nmap [Tipo de sondeo...] [Opciones] {especificación de objetivo}

Opciones

-O: Activar la detección de sistema operativo (SO)

--osscan-limit: Limitar la detección de SO a objetivos prometedores

--osscan-guess: Adivinar el SO de la forma más agresiva

-A: Habilita la detección de SO y de version

-sL (Sondeo de lista) El sondeo de lista es un tipo de descubrimiento de sistemas que tan solo lista cadaequipo de la/s red/es especificada/s, sin enviar paquetes de ningún tipo a los objetivos.

-sP (Sondeo ping)Esta opción le indica a Nmap que únicamente realice descubrimiento de sistemas mediante un sondeo ping.

-P0 (No realizar ping) Con esta opción, Nmap no realiza la etapa de descubrimiento.

-PS [lista de puertos] (Ping TCP SYN) Esta opción envía un paquete TCP vacío con la bandera SYN puesta.

-PA [lista de puertos] (Ping TCP ACK) Se envía un paquete con la bandera ACK

-PU [lista de puertos] (Ping UDP) Esta opción envía un paquete UDP vacío (salvo que se especifique --data-length)

--system-dns (Utilizar resolución DNS del sistema) Especifica esta opción si desea que sí utilice laresolución del sistema

Ejemplo

En este ejemplo agregamos -A que nos manda la salida y agrega el tipo de sistema operativo

nmap -A unidadlocal.com

Tambien se puede hacer con

nmap -sS -O unidadlocal.com

No hay comentarios:

Publicar un comentario